Bạn đang sở hữu một website và muốn đảm bảo hoạt động ổn định của nó? DDoS là một mối đe dọa không thể xem thường, có thể khiến website của bạn bị sập bất cứ lúc nào. Vậy DDoS là gì? Làm thế nào để nhận biết và phòng tránh loại tấn công mạng này? Bài viết này của chúng tôi sẽ giúp bạn giải đáp những thắc mắc trên, cung cấp cho bạn những kiến thức cần thiết để bảo vệ website của mình khỏi những cuộc tấn công DDoS.

DDoS là gì?

Tấn công DDoS là gì? DDoS (Distributed Denial of Service) là một hình thức tấn công mạng phổ biến và nguy hiểm, nhằm làm gián đoạn hoặc ngừng hoạt động của một hệ thống, dịch vụ hoặc mạng máy tính. Tấn công DDoS xảy ra khi nhiều máy tính hoặc thiết bị mạng (gọi là botnet) cùng lúc gửi một lượng lớn lưu lượng truy cập đến một mục tiêu cụ thể, khiến cho hệ thống này không thể xử lý hết và dẫn đến tình trạng tê liệt hoặc gián đoạn dịch vụ.

Các loại tấn công DDos

DDoS là gì và có bao nhiêu loại DDoS? Tấn công DDoS (Distributed Denial of Service) là một phương thức tấn công mạng nhằm làm gián đoạn hoặc ngừng hoạt động của các dịch vụ trực tuyến, ứng dụng, hoặc hệ thống máy chủ. Những cuộc tấn công này được thực hiện thông qua việc sử dụng nhiều nguồn lực từ các thiết bị bị kiểm soát (botnet) để gửi một lượng lớn yêu cầu hoặc dữ liệu vào mục tiêu. Dựa vào phương thức tấn công, các cuộc tấn công DDoS có thể được phân loại thành nhiều loại khác nhau, mỗi loại có cách thức và mục tiêu riêng. Dưới đây là các loại tấn công DDoS phổ biến:

Tấn công dựa trên lưu lượng (Volume-based attacks)

Tấn công theo phương thức này chủ yếu nhằm vào việc làm tắc nghẽn băng thông của hệ thống mục tiêu. Lượng lớn lưu lượng truy cập giả tạo được gửi đến máy chủ hoặc hệ thống của nạn nhân, khiến hệ thống không thể xử lý hết và dẫn đến tình trạng “tắc nghẽn” mạng.

- Flood (tấn công tràn ngập): Những cuộc tấn công này gửi một số lượng khổng lồ các gói dữ liệu vào hệ thống mục tiêu, làm cho băng thông bị chiếm dụng hoàn toàn. Ví dụ:

- UDP Flood: Sử dụng giao thức UDP để gửi các gói dữ liệu đến các cổng ngẫu nhiên của hệ thống mục tiêu. Vì UDP không yêu cầu thiết lập kết nối, việc xử lý các gói UDP này đòi hỏi tài nguyên tính toán lớn.

- ICMP Flood (Ping Flood): Tấn công sử dụng các yêu cầu ICMP Echo (Ping) để liên tục gửi đến mục tiêu, khiến hệ thống mục tiêu phải xử lý một lượng lớn các yêu cầu, dẫn đến tình trạng ngừng hoạt động.

- SYN Flood: Loại tấn công này gửi các yêu cầu kết nối TCP (SYN) đến hệ thống mục tiêu, nhưng không hoàn tất quá trình bắt tay ba bước (TCP handshake), làm cho hệ thống mục tiêu phải giữ các kết nối mở, gây cạn kiệt tài nguyên hệ thống.

Xem thêm: Top 8 Website Bán Trang Phục, Phụ Kiện Thời Trang Golf Uy Tín Nhất

Tấn công dựa trên giao thức (Protocol attacks)

Tấn công kiểu này nhằm vào các giao thức mạng và tài nguyên hệ thống, làm cho các dịch vụ mạng như máy chủ và tường lửa không thể tiếp nhận kết nối hợp lệ, từ đó gây ra tình trạng tê liệt hệ thống.

- SYN Flood: Tấn công này đặc biệt hiệu quả với các máy chủ mạng. Kẻ tấn công sẽ gửi các gói SYN đến hệ thống mục tiêu mà không hoàn thành ba bước bắt tay TCP, khiến hệ thống giữ các kết nối mở không cần thiết, làm cạn kiệt tài nguyên.

- Smurf Attack: Tấn công này lợi dụng các lỗ hổng trong giao thức ICMP, khi một gói ICMP Echo Request được gửi đến một mạng broadcast. Hệ thống sẽ phản hồi yêu cầu đó tới nhiều máy chủ trong mạng, làm tắc nghẽn băng thông và khiến máy chủ mục tiêu bị quá tải.

- Ping of Death (PoD): Tấn công này lợi dụng lỗ hổng trong các hệ điều hành cũ. Kẻ tấn công gửi các gói Ping có kích thước lớn vượt quá giới hạn mà các hệ thống mạng có thể xử lý, gây ra sự cố bộ nhớ và làm hệ thống bị tê liệt.

Xem thêm: Kinh Nghiệm Thiết Kế Website Nhập Hàng Trung Quốc

Tấn công ứng dụng (Application Layer attacks)

Đây là loại tấn công tinh vi nhất, tập trung vào việc làm tê liệt các ứng dụng hoặc dịch vụ chạy trên hệ thống mục tiêu. Tấn công ứng dụng khó phát hiện hơn so với các loại tấn công khác vì nó có thể giả mạo lưu lượng hợp lệ từ người dùng thực.

- HTTP Flood: Kẻ tấn công gửi các yêu cầu HTTP hợp lệ đến máy chủ web mục tiêu với mục đích làm máy chủ bị quá tải vì phải xử lý hàng nghìn hoặc hàng triệu yêu cầu.

- Slowloris: Tấn công này nhằm vào máy chủ web bằng cách giữ kết nối TCP mở trong thời gian dài mà không hoàn tất quá trình giao tiếp. Hệ thống phải duy trì nhiều kết nối không cần thiết, làm cho các kết nối hợp pháp không thể được xử lý.

- DNS Query Flood: Tấn công này gửi một số lượng lớn yêu cầu DNS (Domain Name System) đến một máy chủ DNS, khiến máy chủ bị quá tải và không thể trả lời các yêu cầu DNS hợp lệ từ người dùng.

- RUDY (R U Dead Yet?): Tấn công này khai thác các lỗ hổng trong các ứng dụng web. Kẻ tấn công gửi các yêu cầu HTTP nhỏ, nhưng giữ kết nối mở trong một thời gian dài, làm máy chủ phải dành tài nguyên để xử lý và giữ các kết nối này, gây ra tình trạng ngừng hoạt động.

Tấn công dạng kết hợp (Hybrid Attacks)

Một số cuộc tấn công DDoS có thể kết hợp nhiều phương thức khác nhau để đạt được hiệu quả cao nhất. Những tấn công này phối hợp giữa tấn công về lưu lượng, giao thức và ứng dụng để gây ra sự cố nghiêm trọng đối với hệ thống mục tiêu.

Tấn công kết hợp Layer 3/4 và Layer, đối với loại tấn công này kẻ tấn công có thể kết hợp tấn công làm tắc nghẽn băng thông (Layer 3/4) và tấn công vào ứng dụng (Layer 7), khiến mục tiêu không chỉ bị nghẽn mạng mà còn phải đối mặt với sự cố về các dịch vụ web.

Xem thêm: Các Đặc Điểm Của Màn Hình LED Quảng Cáo Ngoài Trời Cần Biết

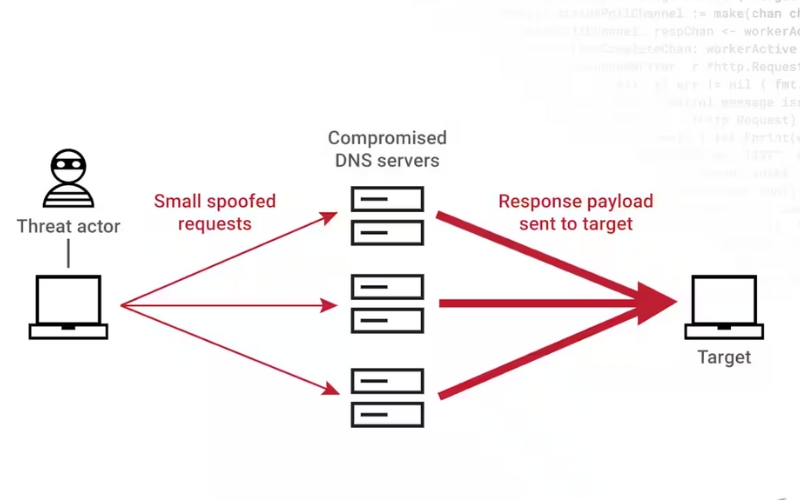

Tấn công DNS Amplification

Tấn công DNS Amplification là một dạng tấn công lợi dụng các máy chủ DNS công khai để gửi lượng lớn lưu lượng đến mục tiêu. Kẻ tấn công gửi yêu cầu DNS với địa chỉ IP của mục tiêu làm địa chỉ gửi. Các máy chủ DNS sẽ phản hồi yêu cầu này và gửi dữ liệu lớn đến mục tiêu, tạo ra một cuộc tấn công có cường độ mạnh mẽ.

Cách nhận biết bị tấn công DDos

DDoS là gì và cách nhận biết ra sao? Tấn công DDoS (Distributed Denial of Service) là một hình thức tấn công mạng gây gián đoạn dịch vụ, khi kẻ tấn công sử dụng hàng nghìn hoặc hàng triệu thiết bị được điều khiển từ xa để gửi một lượng lớn yêu cầu đến hệ thống mục tiêu, khiến hệ thống không thể xử lý được và dẫn đến tình trạng gián đoạn hoặc tê liệt. Để bảo vệ hệ thống khỏi các tấn công này, việc nhận biết và phát hiện sớm các dấu hiệu của tấn công DDoS là cực kỳ quan trọng. Dưới đây là một số cách để nhận biết khi hệ thống của bạn có thể đang bị tấn công DDoS:

- Dịch vụ bị tê liệt: Website hoặc ứng dụng không truy cập được, tải trang chậm, hoặc không phản hồi.

- Lưu lượng mạng tăng đột biến: Lưu lượng truy cập tăng bất thường, đặc biệt từ các địa chỉ IP lạ hoặc quốc gia không liên quan.

- Máy chủ quá tải: CPU, RAM, băng thông sử dụng cao, máy chủ chậm, lag, hoặc không phản hồi.

- Lỗi HTTP 503: Hệ thống trả về lỗi “Service Unavailable” do quá tải.

- Tăng số lượng kết nối bất thường: Nhiều kết nối mở, kết nối từ nhiều địa chỉ IP khác nhau.

- Hệ thống bảo mật phát hiện bất thường: Tường lửa, IDS/IPS báo cáo lưu lượng bất thường, gói tin lạ.

- Truy cập bị hạn chế: Chỉ một số người dùng truy cập được, các kết nối bị từ chối hoặc làm chậm.

- Thay đổi các thông số hiệu suất: CPU, bộ nhớ, băng thông sử dụng quá tải.

Xem thêm: Review 7 Top Chậu Rửa Bát Hafele Tốt Nhất Trên Thị Trường Hiện Nay

Cách ngăn chặn DDos

DDoS là gì và cách ngăn chặn ra sao? Tấn công DDoS (Distributed Denial of Service) là một trong những cuộc tấn công mạng nguy hiểm và phức tạp nhất, có thể gây thiệt hại nghiêm trọng cho các doanh nghiệp, tổ chức hoặc cá nhân. Mục tiêu của tấn công DDoS là làm tê liệt các dịch vụ trực tuyến bằng cách gửi một lượng lớn lưu lượng mạng hoặc yêu cầu giả mạo đến máy chủ, khiến hệ thống không thể xử lý và gây gián đoạn dịch vụ. Do đó, việc ngăn chặn tấn công DDoS là một phần quan trọng trong chiến lược bảo mật mạng của bất kỳ tổ chức nào. Dưới đây là các biện pháp và phương pháp giúp ngăn chặn và bảo vệ hệ thống khỏi các cuộc tấn công DDoS.

- Sử dụng hệ thống tường lửa (Firewall): Tường lửa đóng vai trò quan trọng trong việc bảo vệ hệ thống khỏi các cuộc tấn công DDoS. Nó giám sát và kiểm soát lưu lượng mạng vào và ra, giúp ngăn chặn các yêu cầu độc hại hoặc không hợp lệ. Đặc biệt, tường lửa ứng dụng web (WAF) có thể bảo vệ các ứng dụng web khỏi tấn công DDoS, đặc biệt là các tấn công nhắm vào lớp ứng dụng như HTTP Flood, thông qua việc giám sát và lọc các yêu cầu HTTP bất thường. Đồng thời, tường lửa cũng có thể được cấu hình để phát hiện và chặn các địa chỉ IP nghi ngờ, chẳng hạn như các IP đến từ các khu vực không liên quan hoặc có lưu lượng bất thường.

- Sử dụng dịch vụ bảo vệ DDoS (DDoS Protection Services): Các dịch vụ bảo vệ DDoS chuyên dụng cung cấp giải pháp mạnh mẽ để ngăn chặn và giảm thiểu tác động của các cuộc tấn công DDoS. Những dịch vụ này được cung cấp bởi các nhà bảo mật mạng lớn như Cloudflare, Akamai, và Amazon Web Services (AWS). Cloudflare, chẳng hạn, sử dụng các kỹ thuật như rate limiting, IP reputation và bot mitigation để phân tích và lọc lưu lượng trong thời gian thực. Akamai Kona Site Defender và AWS Shield đều cung cấp các giải pháp bảo vệ DDoS, giúp bảo vệ các ứng dụng và tài nguyên khỏi các cuộc tấn công quy mô lớn.

- Triển khai hệ thống chống bot (Bot Mitigation): Một cách hiệu quả để chống lại tấn công DDoS là sử dụng hệ thống chống bot, giúp phân biệt giữa lưu lượng hợp pháp và yêu cầu từ bot. Các công cụ như ReCAPTCHA và CAPTCHA giúp xác định liệu người dùng là thật hay bot, từ đó ngăn chặn bot thực hiện các yêu cầu độc hại. Bên cạnh đó, phân tích hành vi (Behavioral Analysis) cũng có thể được sử dụng để nhận diện và chặn các bot có hành vi bất thường, chẳng hạn như gửi yêu cầu quá nhanh hoặc quá nhiều từ một địa chỉ IP duy nhất.

- Tăng cường khả năng chịu tải của hệ thống (Load Balancing): Load balancing là một biện pháp quan trọng giúp phân phối lưu lượng vào hệ thống qua các máy chủ phụ, giảm tải cho máy chủ chính và ngăn chặn tình trạng tê liệt khi gặp tấn công DDoS. Việc sử dụng các giải pháp cân bằng tải giúp phân bổ yêu cầu đến nhiều máy chủ khác nhau, giảm áp lực cho một máy chủ duy nhất. Các dịch vụ như AWS Elastic Load Balancer (ELB) hoặc Azure Load Balancer giúp phân phối lưu lượng vào các vùng đám mây khác nhau, đảm bảo tính sẵn sàng và khả năng phục hồi của hệ thống.

- Xác thực và kiểm tra lưu lượng (Traffic Monitoring and Anomaly Detection): Giám sát lưu lượng mạng là phương pháp quan trọng giúp phát hiện và ngăn chặn sớm các cuộc tấn công DDoS. Các công cụ giám sát lưu lượng như Wireshark, Nagios, và PRTG có thể phát hiện sự gia tăng bất thường trong lưu lượng mạng và cảnh báo người quản trị hệ thống. Các giải pháp bảo mật hiện đại như SIEM (Security Information and Event Management) sử dụng phân tích dữ liệu lớn (Big Data) để nhận diện các mẫu lưu lượng bất thường trong thời gian thực, giúp ngăn chặn các cuộc tấn công DDoS ngay khi chúng bắt đầu.

- Chống lại các cuộc tấn công DNS DDoS: Một phương thức phổ biến trong tấn công DDoS là lợi dụng các máy chủ DNS để tạo ra lưu lượng tấn công lớn. Để ngăn chặn các cuộc tấn công DNS Amplification, có thể thực hiện các biện pháp như chặn DNS Recursion, không cho phép các truy vấn recursive từ các nguồn không tin cậy, và sử dụng các giải pháp DNS Filtering để ngăn chặn truy vấn DNS từ các nguồn đáng ngờ.

- Giới hạn kết nối (Rate Limiting): Giới hạn kết nối từ mỗi địa chỉ IP hoặc yêu cầu HTTP có thể giúp ngăn chặn các cuộc tấn công DDoS nhằm làm quá tải hệ thống. Rate limiting là một biện pháp hiệu quả giúp giới hạn số lượng kết nối hoặc yêu cầu mà mỗi địa chỉ IP có thể gửi đến máy chủ trong một khoảng thời gian nhất định, giảm thiểu nguy cơ kẻ tấn công chiếm dụng tài nguyên của hệ thống.

- Cảnh giác với các tấn công ứng dụng web (Layer 7): Các cuộc tấn công DDoS ở tầng ứng dụng (Layer 7) nhắm vào các dịch vụ web có thể được ngăn chặn bằng cách sử dụng công cụ bảo vệ ứng dụng web (WAF). WAF giúp giám sát và lọc các yêu cầu HTTP và HTTPS đến từ các nguồn đáng ngờ hoặc có hành vi bất thường. Ngoài ra, việc tối ưu hóa ứng dụng web để đảm bảo khả năng xử lý yêu cầu nhanh chóng cũng giúp giảm thiểu tác động của các tấn công DDoS nhằm vào ứng dụng.

- Sử dụng các phương thức kiểm soát và bảo mật cơ sở hạ tầng (Infrastructure Security): Bảo vệ cơ sở hạ tầng mạng là một yếu tố quan trọng trong ngăn chặn tấn công DDoS. Việc kiểm soát băng thông giúp giảm thiểu các cuộc tấn công làm cạn kiệt tài nguyên hệ thống, đồng thời đảm bảo hệ thống được cập nhật các bản vá bảo mật mới nhất để ngăn chặn việc lợi dụng lỗ hổng bảo mật trong các cuộc tấn công DDoS.

Bạn có thể đầu tư một hosting chất lượng để hạn chế các tình trạng DDoS cho website. Tham khảo ngay bảng giá Hosting, VPS ưu đãi tại Công ty Hosting MONA trên website https://mona.host/ để biết đầy đủ thông tin.

Bài viết trên, chúng ta đã cùng nhau tìm hiểu về DDoS là gì và hậu quả của DDoS ra sao? Có thể thấy, DDoS là một loại tấn công mạng nguy hiểm, có thể gây ra nhiều hậu quả nghiêm trọng. Tuy nhiên, bằng cách trang bị cho mình những kiến thức cần thiết và áp dụng các biện pháp phòng ngừa hiệu quả, bạn hoàn toàn có thể bảo vệ hệ thống của mình. Để được tư vấn chi tiết hơn về các giải pháp bảo mật, hãy liên hệ với WEBEONE.

Xem thêm: Tổng Hợp 10 Top Mẫu Áo Đấu Đẹp Nhất Ngoại Hạng Anh Mùa Giải 23/24